Rollen und Berechtigungen

GCXONE nutzt eine rollenbasierte Zugriffskontrolle, um festzulegen, was jeder Benutzer auf der Plattform sehen und tun kann. Dieser Leitfaden behandelt den Administrator-Workflow für die Einrichtung von Rollen von Grund auf, die wichtigsten Entscheidungen bezüglich der Berechtigungen sowie die Vorgehensweise zur Wiederherstellung nach einer Mandantenmigration. Eine vollständige Liste aller einzelnen Berechtigungen finden Sie unter „Berechtigungen“.

Warum es wichtig ist, dies vor dem Start richtig zu machen

Ein Benutzer, der zu GCXONE eingeladen wird, ohne dass ihm eine Rolle zugewiesen wurde, gelangt beim Einloggen auf einen gesperrten Bildschirm. Er bleibt gesperrt, bis ihm ein Administrator manuell eine Rolle zuweist. Richten Sie Ihre Rollenstruktur ein, bevor Sie jemanden einladen.

Richtige Reihenfolge bei der Einrichtung:

- Entwerfen Sie Ihre Rollenstruktur – legen Sie fest, wie viele Rollen Sie benötigen und welche Berechtigungen jede Rolle haben soll

- Rollen in GCXONE mit konfigurierten Modulberechtigungen erstellen

- Legen Sie für jede Rolle fest, auf welche Entitäten sie Zugriff gewährt – welche Kunden und Standorte sie umfasst

- Benutzer einladen, denen bereits eine Rolle zugewiesen wurde

Vordefinierte Rollen

Es sind fünf Rollen vorkonfiguriert. Sie können diese nicht löschen, aber Sie können zusätzlich eigene Rollen erstellen.

- Super-Admin – Vollständige Kontrolle über die Plattform, einschließlich Abrechnung und Integrationen. Ein Account pro Mandant. Kann nicht gelöscht werden.

- Admin – Verwaltung von Benutzern, Rollen, Geräten, Konfigurationen und Berichten. Die Standardrolle für Teamleiter.

- Operator – Alarmbearbeitung, Videoüberwachung, ZenMode und Videoaktivitätssuche. Die Standardrolle für Mitarbeiter der Überwachungszentrale.

- Installationsprogramm – Hinzufügen und Konfigurieren von Geräten, Sensoren und NVR-Verbindungen. Benutzer können nicht verwaltet werden.

- Endbenutzer – Lesezugriff auf Dashboards und Berichte. Für Kundenkontakte, die Einblick benötigen, ohne Zugriffsrechte zu haben.

Eine benutzerdefinierte Rolle erstellen

Erstellen Sie benutzerdefinierte Rollen, wenn die integrierten Rollen nicht passen – zum Beispiel eine kundenspezifische Bedienerrolle mit eingeschränktem Standortzugriff oder eine Vorgesetztenrolle mit Berichtserstellung, aber ohne Gerätekonfiguration.

- Gehen Sie zu „Einstellungen“ → „Rollen“.

- Klicken Sie auf „+ Neue Rolle konfigurieren“.

- Geben Sie einen Rollennamen ein. Seien Sie dabei möglichst konkret – „NL-Operator – Securitas“ ist aussagekräftiger als „Operator 2“.

- Arbeiten Sie sich durch jedes Berechtigungsmodul im linken Bereich.

- Legen Sie im Schritt „Entitätszugriff“ den Geltungsbereich fest.

- Klicken Sie auf „Absenden“.

Wenn Sie eine Rolle erstellen und versuchen, diese sofort bei der Einladung eines Benutzers in derselben Browsersitzung zuzuweisen, wird in der Dropdown-Liste möglicherweise die alte Liste angezeigt. Aktualisieren Sie zunächst den Browser.

Entscheidungen zu Modulberechtigungen

Der Rollenassistent führt Sie Schritt für Schritt durch jedes Plattformmodul. Dies sind die Entscheidungen, die für eine Standardimplementierung einer Leitstelle am wichtigsten sind:

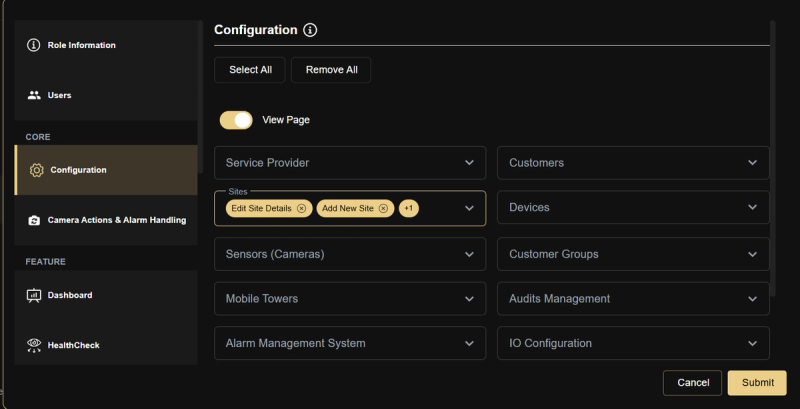

Konfiguration

Nur für Administratorrollen gewähren. Die Freigabe des Zugriffs auf die Konfiguration für Operatoren oder Endbenutzer ist die häufigste Ursache für unbeabsichtigte Datenänderungen in der Produktion. Der Abschnitt „Konfiguration“ regelt alles, vom Hinzufügen neuer Kunden und Standorte bis hin zur Bearbeitung von Gerätezugangsdaten und RTSP-Streams der Sensoren.

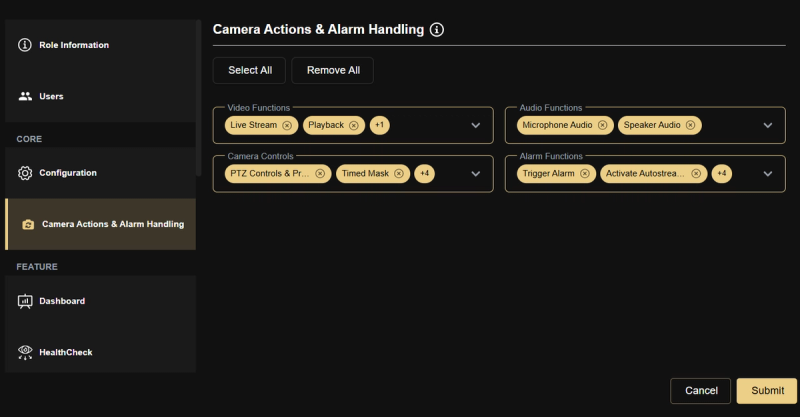

Kameraaktionen und Alarmbehandlung

Selektiv aktivieren. Für Standardoperatoren:

- Live-Stream, Wiedergabe, Zurückspringen – für alle Bediener aktivieren

- PTZ-Steuerung – für Bediener aktivieren, für Endnutzer eine Einschränkung in Betracht ziehen

- Kamera isolieren – für Bediener aktivieren, nicht für Endbenutzer

- Alarm auslösen, Alarm teilen, Daumen hoch/runter – für Bediener aktivieren

- Zeitlich begrenzte Maske / Permanente Maske – Nur für Administrator- und Supervisor-Rollen

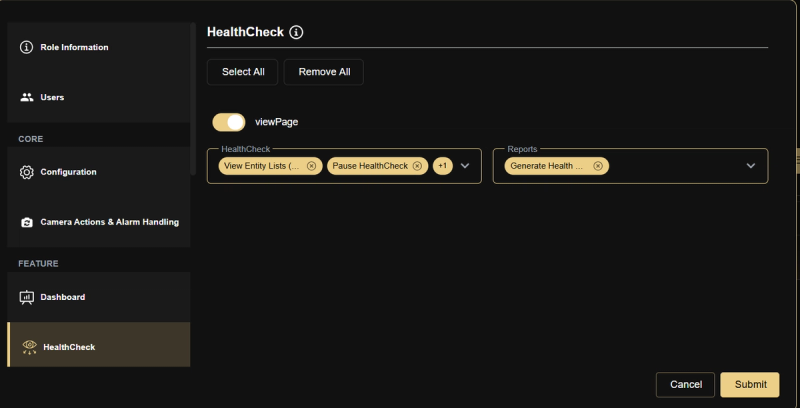

Gesundheitscheck

Entitätslisten anzeigen – für Mitarbeiter der Stufe „Operator“ und höher aktivieren. Zustandsberichte erstellen – für die Rollen „Admin“ und „Supervisor“ aktivieren. Mitarbeiter der Stufe „Operator“ können den Systemzustand einsehen, sollten jedoch keine Berichte für Kunden erstellen, ohne diese zuvor prüfen zu lassen.

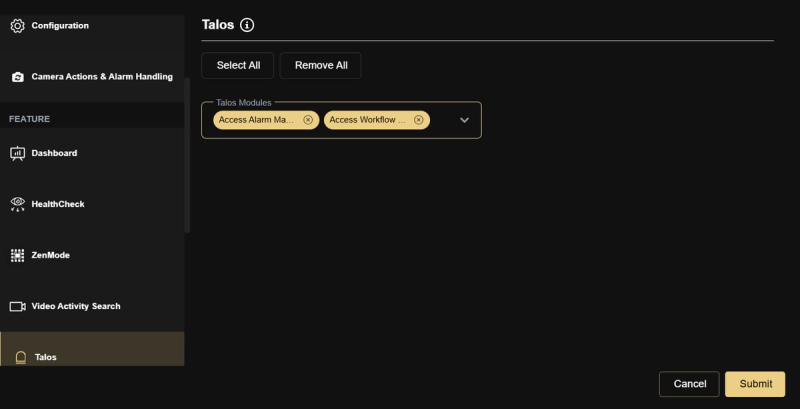

Talos

Zwei separate Berechtigungen:

- Zugriff auf das Alarmmanagement – erforderlich für jeden Mitarbeiter, der Live-Alarme bearbeitet. Ohne diesen Zugriff können sie die Alarmwarteschlange nicht einsehen.

- Zugriff auf das Workflow-Management – Nur für Administratoren. Legt fest, wer Regeln für die Alarmeskalation, die Weiterleitung von Benachrichtigungen und automatisierte Antwort-Workflows erstellen und bearbeiten darf.

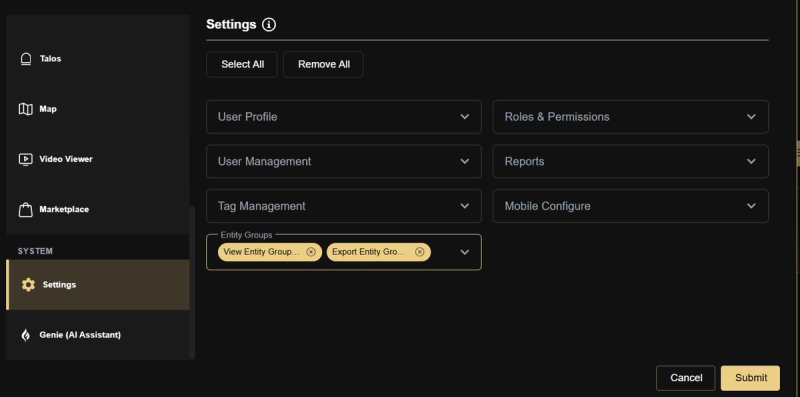

Einstellungen

Nur für Administratoren. Im Bereich „Einstellungen“ werden Rollen, Benutzerverwaltung, Berichtsplanung und Tag-Verwaltung geregelt. Wenn Sie diesen Bereich für Mitarbeiter freigeben, erhalten diese Zugriff auf die Benutzerkontenverwaltung und die Berichtskonfiguration.

Zugriff auf Entitäten

Der Zugriff auf Entitäten ist von den Modulberechtigungen getrennt. Ein Benutzer kann zwar das Recht haben, Kameras anzuzeigen, dennoch jedoch darauf beschränkt sein, nur bestimmte Kunden und Standorte zu sehen. Drei Modi:

Voller Zugriff — Diese Rolle hat Zugriff auf alle Kunden und Standorte im Mandanten. Nur für interne Administratorkonten verwenden. Niemals für kundenorientierte Rollen.

Ausgewählte Unternehmen — beschränkt auf Kunden und Standorte, die Sie ausdrücklich zuweisen. Geeignet für fast alle Rollen in Überwachungszentren und bei Endnutzern.

Kein Zugriff auf Entitäten — keine Standardeinstellungen; jeder Benutzer muss individuell konfiguriert werden. Dies ist sinnvoll, wenn Benutzer derselben Rolle völlig unterschiedliche Website-Portfolios benötigen.

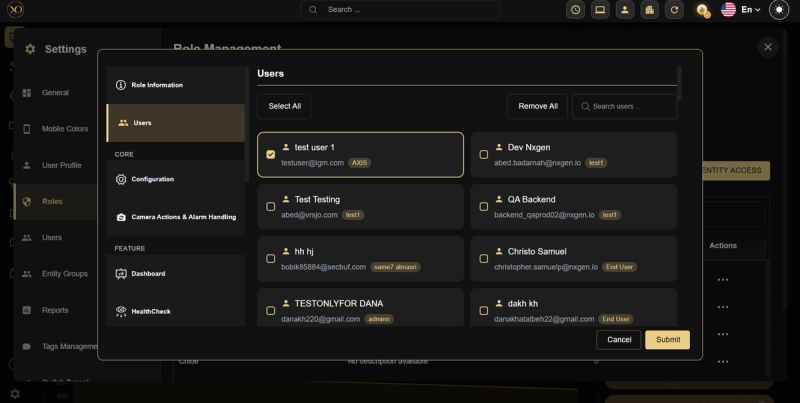

Benutzerspezifische Entitätsüberschreibung

Selbst nachdem der Zugriff auf Entitäten auf Rollenebene festgelegt wurde, können Sie einzelnen Benutzern unterschiedliche Websites zuweisen – ohne die Rolle zu ändern. Dies gilt für den Fall, dass drei Mitarbeiter dieselbe Rolle „Mitarbeiter“ innehaben, aber jeweils für unterschiedliche Kunden zuständig sind.

- Gehen Sie zu „Einstellungen“ → „Benutzer“.

- Klicken Sie auf „Aktionen“ (···) → „Benutzerentitäten bearbeiten“.

- Wählen Sie die Standorte für diesen bestimmten Benutzer aus.

- Wählen Sie „Überschreiben“ (ersetzt die Standardwerte der Rolle) oder „Zusammenführen“ (ergänzt die Standardwerte der Rolle).

- Aktivieren Sie die Option „Untergeordnete Elemente einbeziehen“ bei einem übergeordneten Element, um alle aktuellen und zukünftigen untergeordneten Elemente automatisch einzubeziehen.

- Klicken Sie auf „Absenden“.

- Überschreiben – „Dieser Benutzer sollte nur Website A sehen, auch wenn seine Rolle Zugriff auf die Websites A, B und C gewährt“

- Zusammenführen – „Dieser Benutzer verfügt über Standard-Operatorrechte sowie vorübergehenden Zugriff auf einen zusätzlichen Standort für ein Projekt“

Nach einer Mieterumzug

Wenn Ihr Konto aus dem alten Genesis-Berechtigungssystem migriert wurde, wird für jeden bestehenden Benutzer in der Benutzertabelle „Keine Rolle zugewiesen“ angezeigt. Die alte, auf Kundengruppen basierende Struktur wird nicht übernommen. Dies ist beabsichtigt.

Schritte zur Wiederherstellung:

- Gehen Sie zu „Einstellungen“ → „Rollen“. Überprüfen Sie die vorhandenen Rollen, löschen Sie alle automatisch generierten Rollen, die nicht Ihrer gewünschten Struktur entsprechen, und erstellen Sie die Rollen, die Sie benötigen.

- Gehen Sie zu „Einstellungen“ → „Benutzer“. Suchen Sie alle Benutzer, bei denen „Keine Rolle zugewiesen“ angezeigt wird.

- Klicken Sie für jeden betroffenen Benutzer auf „Aktionen“ (···) → „Benutzer bearbeiten“ und weisen Sie ihm die richtige Rolle zu.

- Überprüfen Sie die Zugriffsrechte für jede Entität für jeden Benutzer – diese sind nach der Migration leer.

Kundengruppen gibt es nicht mehr. Alle Zugriffsrechte, die zuvor über Kundengruppen geregelt wurden, müssen nun mithilfe von „Ausgewählten Entitäten“ auf Rollenebene oder durch benutzerspezifische Entitätsüberschreibungen nachgebildet werden.

Fehlerbehebung

Nach der Anmeldung wird dem Benutzer ein leerer Bildschirm oder die Meldung „In Kürze verfügbar“ angezeigt — Es wurde keine Rolle zugewiesen, oder für die zugewiesene Rolle ist kein Modulzugriff aktiviert. Überprüfen Sie „Einstellungen“ → „Benutzer“.

Die Rolle wird im Dropdown-Menü „Benutzer einladen“ nicht angezeigt — die in derselben Browsersitzung erstellt wurden. Aktualisieren Sie den Browser und öffnen Sie den Einladungsablauf erneut.

Der Benutzer sieht alle Kunden, obwohl er eigentlich nur einen sehen sollte — Die Rolle verfügt über den Entitätsmodus „Vollzugriff“. Bearbeiten Sie die Entitätseinstellungen der Rolle oder wenden Sie eine benutzerspezifische Überschreibung an.

Der Bediener kann nicht auf die Alarmwarteschlange zugreifen — Die Verwaltung von Zugriffsalarmmeldungen ist im Abschnitt „Talos“ ihrer Rolle nicht aktiviert. Bearbeiten Sie die Rolle.

Änderungen an Entitäten, die für den Benutzer nicht sichtbar sind — Die Änderungen werden innerhalb von 5 Sekunden übernommen. Bitten Sie den Benutzer, die Seite neu zu laden (Strg+F5).

Eine vollständige Liste aller einzelnen Berechtigungen in jedem Modul finden Sie unter: Berechtigungen